一.介绍

首先呢介绍一下是什么内网穿透,以及应用的场景

内网穿透(Intranet Penetration)是一种网络技术,用于将外部网络或互联网中的请求、数据或流量安全地引导到内部网络中的设备或服务,而无需暴露内部网络直接到外部网络

至于为什么用到此技术,我的出发点是当初向日葵的安全漏洞,而想到的自己搞远程,基于Windows的远程,至于实际的应用来源于当前的口罩环境,居家办公的主要工具了

至于为什么选择frp,主要还是简单

二.搭建

1.要求

可以有公网IP的实体机(比如vps等) 目标设备(就是你内网中的机器)

2.下载

https://github.com/fatedier/frp/releases

3.解压

3.关于配置

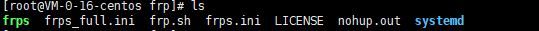

关注下面几个文件

frps

frps.ini

frpc

frpc.ini

前两文件,s结尾代表server,分别是服务端程序和服务端配置文件,

后两个文件,c结尾代表client。分别是客户端程序和客户端配置文件。

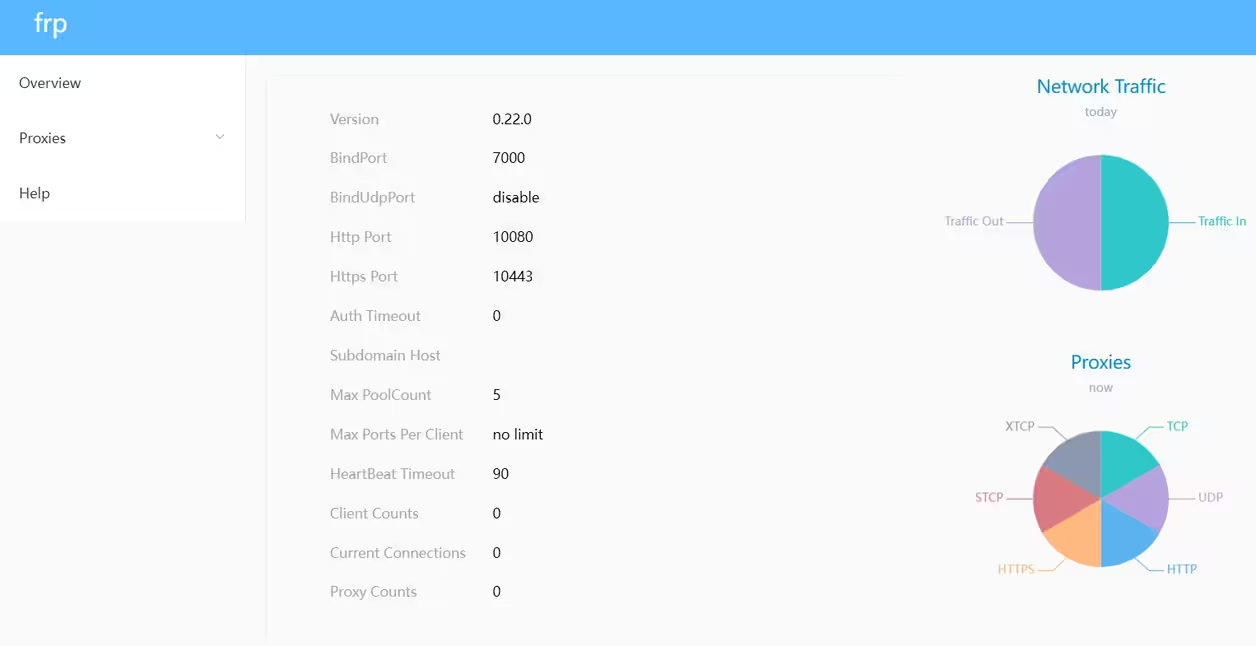

编辑 服务端配置文件frps.ini

[common]

bind_port = 7000 #于客户端和服务端连接的端口

authentication_timeout = 0

dashboard_port = 7500 #服务端web页面的端口,如7500端口,在配置完成服务启动后可以通过浏览器访问 x.x.x.x:7500 (其中x.x.x.x为公网服务的IP)查看frp服务运行信息

token = 12121212 # 服务端加了 客户端必须添加,也可以都不设置

dashboard_user = admin

dashboard_pwd = admin_1122

vhost_http_port = 10080 #代理HTTP主机

vhost_https_port = 10443 #代理HTTPs主机

#subdomain_host = frp.com # 子域名

#custom_404_page = /frp/404.html # 自定义404 页面,绝对路径编辑客户端配置

#没有域名情况下

[common]

server_addr = #公网ip地址,vps

server_port = 7000 服务的bind_port

token = 12121212

[httpname]

type = tcp # 没有域名情况下使用 tcp

local_ip = 127.0.0.1

local_port = 8000 #本地服务端口

remote_port = 8080 # 远程访问端口,x.x.x.x:8080 x.x.x.x(vps等公网ip)

#有域名配置

[httpname]

type = http

local_port = 80

local_ip = 127.0.0.1

custom_domains = www.demo1.com

[httpsname]

type = https

local_port = 443

local_ip = 127.0.0.1

custom_domains = www.demo2.com

Comments | NOTHING